Während die Vernetzung von IT- und OT-Systemen steigt, erhöht sich die Gefahr durch Cyberbedrohungen. Hinzu kommen neue Regularien wie NIS2 und das IT-SiG 2.0, die es einzuhalten gilt. Wie können Unternehmen die Herausforderungen bei Fachkräftemangel und fehlendem Know-how lösen?

2023 erlebten drei Viertel aller Unternehmen weltweit mindestens einen Cyberangriff auf ihre Operational-Technology-Umgebungen. Die Folgen können vom Verlust sensibler Daten bis hin zum Ausfall ganzer Produktionsanlagen mit immensen wirtschaftlichen Schäden reichen.

Damit gehören OT Security und Industrial Cyber Security ganz oben auf die Agenda – auch wegen der steigenden regulatorischen Anforderungen wie NIS2 der EU oder des IT-Sicherheitsgesetzes 2.0 der Bundesregierung, die es umzusetzen gilt.

Mehr Vernetzung gleich größere Angriffsfläche?

Während Industrieumgebungen früher noch von anderen Systemen abgeschottet waren, geht heute ohne das Zusammenspiel von IT-und OT-Systemen nicht mehr viel. Denn durch die weitreichende Vernetzung der Anlagen, zunehmender Datennutzung von Logistik und anderer Unternehmensbereiche, Automatisierung und künstlicher Intelligenz wird immer mehr Rechenleistung benötigt.

Jedoch führt der anwachsende Datenfluss auch dazu, dass sich immer mehr Einfallstore für Kriminelle auftun. So nehmen die Quantität und Qualität der Angriffe stetig zu, was nicht nur die Unternehmen, sondern auch der Gesetzgeber erkannt haben.

Herausforderungen für industrielle Cybersicherheit:

- NIS2-Richtlinie: Die bis Oktober 2024 in national geltendes Recht umzusetzende Richtlinie für Netz- und Informationssicherheit der EU verpflichtet Unternehmen zu stärkeren Cyber-Security-Maßnahmen, deren Umsetzung ab Oktober 2027 nachzuweisen ist.

- IT-Sicherheitsgesetz 2.0: Unternehmen in Deutschland, die den KRITIS-Bestimmungen unterliegen, müssen gemäß IT-SiG 2.0 erhöhte Sicherheitsstandards etablieren, dokumentieren und prüfen.

- Bessere Sicherheitsmaßnahmen: Die Entwicklung geeigneter Cybersicherheitsstrategien und der Einsatz automatisierter Systeme für die Angriffserkennung wie SIEM (Security Information and Event Management), SOC (Security Operations Center) und Network Monitoring, die eine Echtzeitüberwachung und Analysen von Sicherheitswarnungen ermöglichen, sind verpflichtend.

- Legacy-Systeme und Schwachstellen: Viele OT-Systeme sind veraltet und wurden ohne Berücksichtigung moderner Sicherheitsstandards entwickelt.

- Komplexität und Heterogenität: Die Vielfalt und Komplexität der OT-Systeme machen die Cybersicherheit zu einer großen Herausforderung.

- Kritische Natur der Systeme: Ein Ausfall oder Angriff auf OT-Systeme kann schwerwiegende Folgen haben, wie etwa Produktionsausfälle oder sogar Gefahr für Menschenleben.

Warum IT und OT Security kombinieren?

Zu den Herausforderungen kommt erschwerend hinzu, dass viele ICT-Dienstleister von geeigneten Cyber-Security-Lösungen nicht über entsprechendes OT-Know-how verfügen. Dabei handelt es sich um eine Lücke, die es zu füllen gilt: Mehr denn je kommt es darauf an, die richtigen Abwehrmechanismen im komplexen Umfeld aus IT- und OT-Systemen zu implementieren, sich effektiv vor Hackern zu schützen und die strengen gesetzlichen Vorgaben einzuhalten. Aber woher soll man die Kompetenzen nehmen, wenn sie nicht im eigenen Unternehmen liegen und durch externe Angebote nur schwer zu kombinieren sind?

Eine Lösung kann OT Security as a Service (Operational Technology Security as a Service) sein, bei dem die Cybersicherheit für Betriebstechnologie (OT) als Managed Service angeboten wird. Dabei bezieht sich die OT Security auf die Hardware und Software, die industrielle Geräte und Prozesse überwachen und steuern. Dies umfasst unter anderem Produktionsanlagen, Energieversorgungssysteme, Transportnetzwerke und andere kritische Infrastrukturen.

Wird diese Expertise in interdisziplinärer Zusammenarbeit mit der traditionellen IT Security integriert, können Unternehmen das beste aus beiden Welten zu ihrem Vorteil kombinieren:

- Skalierbarkeit und Flexibilität, um mit den sich ändernden Sicherheitsanforderungen Schritt zu halten.

- Kostenersparnis durch reduzierte Investitionskosten und effizientere Ressourcennutzung.

- Fachwissen und Expertise durch Zugang zu spezialisierten Cyber-Security-Fachleuten, die auf dem neuesten Stand der Technik sind.

Diese Schlüsselaspekte machen „OT Security as a Service“ aus:

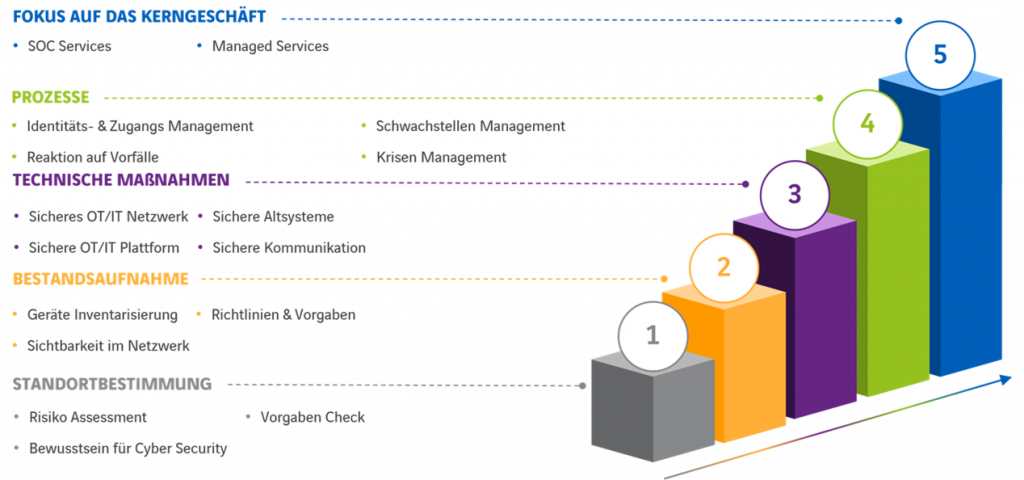

OT Security as a Service (OTSaaS) bietet spezialisierte Sicherheitslösungen für Produktionsumgebungen, die Nutzungsparadigmen und Ziele des OT Umfelds berücksichtigen. Hier sind einige Schlüsselaspekte des Dienstleistungsmodells.

- Standortbestimmung: Hier geht es um die Grundlagen der Cybersicherheit wie etwa Sicherheitsbewertungen, Bewusstseinsschulungen und das Überprüfen von Vorgaben.

- Bestandsaufnahme: Schlüsselkomponenten für die Cyber Security in der Betriebsumgebung sind Sichtbarkeit im Netzwerk, umfängliche Asset Inventarisierung und das Sichten von Vorgaben und Richtlinien. Besondere Bedeutung hat hier die Anomalie Erkennung, die ungewöhnliche Netzwerkaktivitäten erkennt, um Sicherheitsverletzungen frühzeitig zu registrieren.

- Technische Maßnahmen: Gezielte technische Maßnahmen umfassen den Aufbau segmentierter Netzwerkinfrastruktur, welche mittels Firewalls das Netzwerk in sinnvoll zu schützende Segmente unterteilen. Dazu kommt das zusätzliche Absichern von Altsystemen und dem Aufbau einer gemanagten, sicheren Fernzugriffslösung, um Systemintegratoren die Möglichkeit zu geben, remote in Wartungsfällen unterstützen zu können. Eine USB-Dekontamination kann die Integrität von USB-Geräten sicherstellen und vor Malware-Übertragungen über physische Schnittstellen schützen.

- Fokus auf Prozesse: Organisatorische Prozesse wie Schwachstellen Management, Identitäts & Zugangs Management, Business Continuity Management und falls der Fall eintritt, ein entsprechendes Krisen Management, werden benötigt, damit technische Maßnahmen ihren vollen Nutzen entfalten können. Ein weiterer Baustein ist das Log Monitoring, das Protokolldateien korreliert und systematisch analysiert, um schnell auf Sicherheitsvorfälle reagieren zu können.

- IT/OT SOC Services: Ein IT/OT Security Operations Center kann eine spezialisierte Überwachung und Reaktion auf Sicherheitsvorfälle bieten. Hier laufen alle Informationen der eingesetzten Cyber-Security-Lösungen über potenzielle und bestehende Schwachstellen an einem einzigen, übersichtlichen Ort zusammen. Diese werden gesammelt, sorgfältig kategorisiert und bewertet, um Prioritäten bei der Abwehr von Bedrohungen setzen zu können. Hinzu kommen Endpoint Detection & Response und Incident Response, um Sicherheitsereignisse schnell zu erkennen und darauf zu reagieren.

Entdecken Sie unser IT/OT SOC in Basel, das sie mit einem ganzheitlichen Ansatz für die industrielle Cyber Security im Produktions- und Automatisierungsbereich zur Behandlung von Sicherheitsrisiken unterstützen kann.

Wie Axians und Actemium beide Welten vereinen

Je nach Bedarf kommt für OTSaaS eine große Bandbreite an den genannten OT-Cyber-Security-Lösungen von Axians und Partnerunternehmen zum Einsatz, die die verschiedensten Bereiche als Service abdecken. Dabei bieten wir vor allem mit unserer Schwestermarke, Actemium, dem führenden Dienstleister im Bereich Automatisierungstechnik und Prozessindustrie, für jede Herausforderung die optimale Lösung an.

Durch die interdisziplinäre Zusammenarbeit in einem gemeinsamen Team, die umfangreiche Erfahrung auf dem jeweiligen Gebiet sowie das breite Netzwerk und den Austausch innerhalb der VINCI Energies Familie und darüber hinaus setzen wir individuelle Anforderungen zuverlässig um.

Ihr Vorteil: Ganzheitlicher OT-Security-as-a-Service-Ansatz

Das Ergebnis der Zusammenarbeit ist der ganzheitliche OT-Security-as-a-Service-Ansatz, der entscheidend dazu beiträgt, Betriebsunterbrechungen zu minimieren. Gemeinsam können wir proaktiv auf Sicherheitsvorfälle reagieren, schnelle Wiederherstellungsmaßnahmen ergreifen und Unternehmen vor schwerwiegenden Schäden bewahren.

Auf diese Weise sind Unternehmen in der Lage, sich auf ihre Kerngeschäfte zu konzentrieren und bei den operativen Abläufen der Cyberabwehr bestmöglich unterstützt zu werden. Dabei übernimmt Axians die zeitaufwändigen administrativen Aufgaben bei der Überwachung des IT/OT SOC als Managed Service Provider. Das spart Zeit, Ressourcen und bietet gleichzeitig starken Schutz vor Cyberangriffen.

Sie haben Fragen oder möchten mehr über OT Security as a Service erfahren? Zögern Sie nicht, mich jederzeit zu kontaktieren.

Industrial Cyber Security zu verstehen, bedeutet IT/OT zu sprechen

Profitieren Sie von geballter IT- und OT-Power, zur Absicherung Ihrer industriellen Umgebung.